2017-02-20 09:57:12 来源: googleprojectzero.blogspot.tw

翻译:overXsky

前言

现代图形驱动程序是十分复杂的,它提供了大量有希望被利用的攻击面,可以使用具有访问GPU权限的进程(比如Chrome的GPU进程)进行提权和沙箱逃逸。在这篇文章中,你们将看到如何攻击NVIDIA内核模式的Windows驱动程序,以及在此期间我发现的一些bug。我的这项研究是Project Zero的一个20%项目的一部分,在此期间我总共发现了16个漏洞。

内核WDDM接口

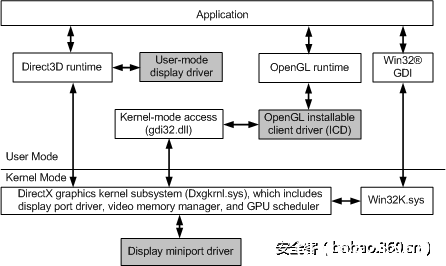

图形驱动程序的内核模式组件被称为显示微端口驱动程序。微软的官方文档为我们提供了一个很好的结构图,总结了各个组件之间的关系:

在显示微端口驱动程序 的DriverEntry()函数中,DRIVER_INITIALIZATION_DATA结构被由厂商实现的函数(实际上与硬件进行交互)的回调进行填充,该函数通过DxgkInitialize()传递给dxgkrnl.sys(DirectX的子系统)。这些回调要么由DirectX内核子系统调用,要么在某些情况下直接从用户模式代码调用。

DxgkDdiEscape

一个众所周知的潜在漏洞的入口点是 DxgkDdiEscape 接口。它可以直接在用户模式下被调用,并且可以接受任意数据,该数据以厂商指定的方式(本质上是IOCTL)解析和处理。在后文中,我们将使用术语“逃逸”来表示由DxgkDdiEscape 函数支持的特定命令。

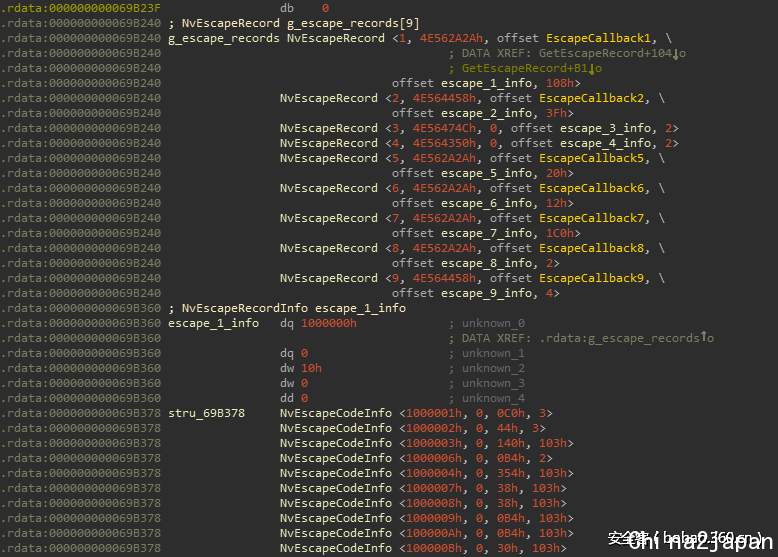

截止写作时,NVIDIA有着数量惊人的400多个逃逸,所以这里也是我花费了绝大部分时间的地方(这些逃逸中的绝大多数是否有必要处在内核空间中是一个问题):

1

12

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

// (这些结构体的名称是我命名的)

// 表示一组逃逸代码

struct NvEscapeRecord {

DWORD action_num;

DWORD expected_magic;

void *handler_func;

NvEscapeRecordInfo *info;

_QWORD num_codes;

};

// 有关特定逃逸代码的信息

struct NvEscapeCodeInfo {

DWORD code;

DWORD unknown;

_QWORD expected_size;

WORD unknown_1;

};

评论

攻击nv驱动将它变成amd驱动

评论

这个日X的Project居然还活着?这次还折腾上了NV?

评论

近年来安全问题越来越严重。

评论

老黄有斯巴达300,不怕的 电路 电子 维修 求创维42c08RD电路图 评论 电视的图纸很少见 评论 电视的图纸很少见 评论 创维的图纸你要说 版号,不然无能为力 评论 板号5800-p42ALM-0050 168P-P42CLM-01 电路 电子 维修 我现在把定影部分拆出来了。想换下滚,因为卡纸。但是我发现灯管挡住了。拆不了。不会拆。论坛里的高手拆解过吗? 评论 认真看,认真瞧。果然有收

·日本中文新闻 日本26年新成人预估仅109万 与去年并列历史第二低

·日本中文新闻 日本皇居新年参贺突发裸奔事件 男子涉公然猥亵被捕

·日本中文新闻 印度宣布超越日本成为全球第四大经济体

·日本留学生活 在熟悉的城市,遇見不一樣的感受

·日本留学生活 求购一些水电燃气话费等公共料金请求书

·日本华人网络交流 制造信息垃圾的产业,这种现象在日本尤其普遍。

·日本华人网络交流 美军入侵 委内瑞拉领空 并非零伤亡

·日本华人网络交流 年末采购食品,恰时间就能全半价。

·中文新闻 马丁·克鲁内斯 (Martin Clunes) 在新剧中变身休·爱德华兹 (Huw Edw

·中文新闻 当朋友们讲述他们对他们的阴谋感到震惊以及他们如何向他们隐